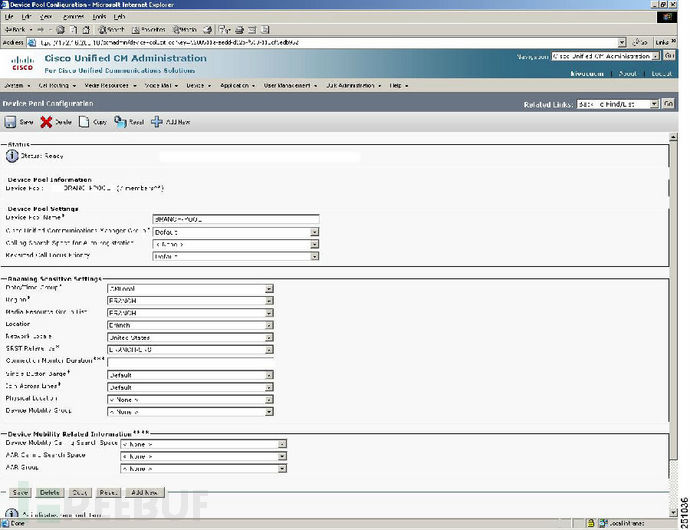

˼�����µ�ͳһCDM��ͨ�����������������ذ���һ��Ĭ�����ĵ���Ȩ�˻���ʹ�þ�̬���룬�����߿����ö�ƽ̨����Զ�̹��������֡�

©��Ӱ��

˼�����µ�ͳһCDM��˼���й�Э�������HCS���е�UC��������������ʹ��˼��ͳһͨ�Ź�������˼��ͳһ���ӡ�˼��JabberӦ���Լ���ص��ֻ��������ͻ��˾����Զ����������ܡ�

4.4.5�汾֮ǰ��˼��ͳһͨ������������ƽ̨�������ܴ�©����Ӱ�죬����˼��ͳһͨ�������������汾10.x ��δ��Ӱ�죬��Ϊ����δ������Ӱ���ƽ̨������˼�ư�ȫ�����г�������

��˼��ͳһCDMƽ̨�����д���һ��©������©������δ��������֤��Զ�̹�������rootȨ���û����е�¼����������ȫ������Ӱ���ϵͳ����©��֮���Դ��ڣ�����Ϊһ����Ȩ�˻�ӵ����һ��Ĭ�ϵľ�̬���롣�ڰ�װ������ʱ�ʹ����˴��˻��������ڲ�Ӱ��ϵͳ���ܵ�ǰ���£����Ļ�ɾ�����˻���ʹ�ø��˻�ͨ��SSHԶ�����ӵ���Ӱ���ϵͳ�������߾Ϳ����������©����һ�����ô������������������ȫ����������Ӱ���ϵͳ����

˼�ƹ�˾֤ʵ�˸�©���Ĵ��ڡ���©�����������dz��������߿���ͨ��SSHԶ�����ӵ�ͳһCDMƽ̨���������Ծ���rootȨ���˻����ݵ�¼����ʹ�ù������п��ܿ�������˼��ͳһCDMƽ̨�����ܹ���ȡ��ƽ̨�Ϲ������������ݡ�˼�ƹ�˾�Ը�©��������������Ϊ10������ߵİ�ȫ�ȼ���

�ѷ���©������

˼���Ѿ�����˼��ͳһCDMƽ̨�еĸ�©����������������������������������⡣��ݰ�ȫ����������������ص���

ֵ��ע����ǣ�������ƾ֤��SSH��Կ����Ӳ���������¼��Ѿ����ǵ�һ�Ρ����ڼ���ǰ��˼�Ƶİ�ȫר����˼�Ƶĺܶలȫ�豸�ж����ִ���һ��Ĭ�ϵ�SSH��Կ

----------------------------------

��֪��sis�õ���ʲô�����豸������õ�Ҳ��˼�ƵĻ���ҪС���ˣ�

���ҷ��������Ӧ����˼���Լ����ĺ��ţ����п�����Ӧ��������Ҫ��Ԥ���ĺ��š���α��˽�¶�����ˣ����ò����ˣ�

��֪�������ж��ٹ�˾Ҫ���У������Ѿ����У�

[

��������� ħ �� 2015-7-10 14:13 �༭ ]

�Ƽ���

����Ϣ

��������

�һط�ʽ

�Ƽ���

����Ϣ

��������

�һط�ʽ

�ֻ���

�������

��ҳ

�ֻ���

�������

��ҳ

�ֻ���

������

����

�ҵ�

����

�ֻ���

������

����

�ҵ�

����

����VIP

����VIP

���߿ͷ�(1)

���߿ͷ�(1)